დახმარებისათვის გამოიყენეთ პაროლების მენეჯერი

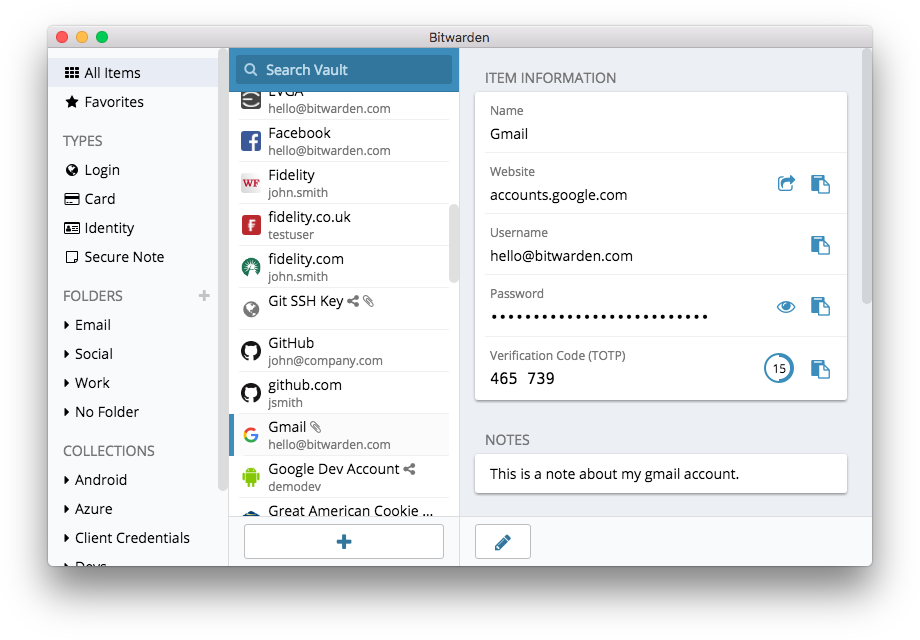

ამგვარად, იცით, რომ ორგანიზაციის ყველა წევრისათვის მნიშვნელოვანია, გამოიყენონ გრძელი, შემთხვევითი და განსხვავებული პაროლები თითოეული პირადი და ორგანიზაციული ანგარიშისთვის, მაგრამ როგორ უნდა გააკეთოთ ეს რეალურად? კარგი პაროლის ათობით (თუ არა ასობით) ანგარიშისათვის დამახსოვრება შეუძლებელია, ამიტომ ეშმაკობს ყველა. არასწორია ამისათვის პაროლის ხელახლა გამოყენება. საბედნიეროდ, ნაცვლად ამისა, შეგვიძლია, მივმართოთ პაროლების მენეჯერს, რომ გავიმარტივოთ სიცოცხლე (და უზრუნველვყოთ პაროლების ჩვენეული პრაქტიკის დაცვა). ხსენებულ აპლიკაციებს, რომელთაგან არაერთზე წვდომა შესაძლებელია კომპიუტერით ან მობილური ტელეფონით შეუძლია, თქვენთვის და მთელი თქვენი ორგანიზაციისათვის შექმნას, შეინახოს და მართოს პაროლები. უსაფრთხო პაროლების მენეჯერის გამოყენება გულისხმობს, რომ უნდა გახსოვდეთ მხოლოდ ერთი მეტად ძლიერი, გრძელი პაროლი, რომელსაც პირველადი პაროლი (ისტორიულად კი „მთავარი“ პაროლი) ეწოდება და ამავდროულად, ისარგებლებთ კარგი, უნიკალური პაროლებით ყველა თქვენი ანგარიშისთვის. ხსენებულ პირველად პაროლს (და, იდეალურ შემთხვევაში, ორფაქტორიან ავთენტიკაციას (2FA), რომელიც განიხილება შემდეგ სექციაში) გამოიყენებთ თქვენი პაროლების მენეჯერის გასახსნელად და თქვენს ყველა სხვა პაროლზე წვდომის მისაღებად. პაროლების მენეჯერები შესაძლოა ასევე გავრცელებული იქნეს რამდენიმე პროფილზე ორგანიზაციაში დაცული პაროლების გაზიარების გამარტივების მიზნით.

რატომ გვჭირდება რაღაც ახლის გამოყენება? არ შეგვიძლია უბრალოდ ჩამოვწეროთ ისინი ქაღალდზე ან კომპიუტერულ ცხრილში?

სამწუხაროდ, არსებობს მრავალი გავრცელებული მიდგომა პაროლების მართვისადმი, რომლებიც არაა უსაფრთხო. ქაღალდის ფურცლებზე პაროლების შენახვამ (თუ არ ინახავთ მათ სეიფში ჩაკეტილს), შესაძლოა, დაუქვემდებაროს ისინი ფიზიკურ ქურდობას, ცნობისმოყვარე თვალს და უბრალოდ დაკარგვას ან დაზიანებას. პაროლების კომპიუტერულ დოკუმენტში შენახვა მეტად უმარტივებს წვდომის მოპოვებას ჰაკერებს – ან ვინმეს, ვინც მოიპარავს თქვენს კომპიუტერს არა მხოლოდ თქვენი მოწყობილობის დასაუფლებლად, არამედ თქვენს ყველა პროფილზე წვდომისათვის. კარგი პაროლების მენეჯერის გამოყენება ისევე ადვილია, როგორც ხსენებული დოკუმენტის, მაგრამ უფრო უსაფრთხოა.

რატომ უნდა ვენდოთ პაროლების მენეჯერს?

პაროლების ხარისხიან მენეჯერებში სისტემების უსაფრთხოების დასაცავად გამოიყენება უჩვეულო სიგრძის პაროლები (და მუშაობენ უსაფრთხოების საუკეთესო გუნდები). პაროლების მართვის კარგი აპლიკაციები (რამდენიმე რეკომენდებულია ქვემოთ) ასევე გამართულია ისე, რომ არ გააჩნია თქვენი პროფილების „გახსნის“ უნარი. აღნიშნული ნიშნავს, რომ უმეტეს შემთხვევაში, მათი გატეხის ან ინფორმაციის გადაცემის მიზნით ლეგალურად იძულებისას, მათ არ შეუძლიათ თქვენი პაროლების დაკარგვა ან გაცხადება. ასევე მნიშვნელოვანია, გახსოვდეთ, რომ არსებობს განუსაზღვრელად მეტი ალბათობა იმისა, რომ მეტოქემ გამოიცნოს თქვენი რომელიმე სუსტი ან განმეორებადი პაროლი ან აღმოაჩინოს ის საჯარო მონაცემების არასანქცირებული მიღებით, ვიდრე მოხდეს კარგი პაროლების მენეჯერის უსაფრთხოების სისტემების გატეხა. მნიშვნელოვანია, იყოთ სკეპტიკური და, რა თქმა უნდა, ბრმად არ უნდა ენდოთ ნებისმიერ პროგრამულ უზრუნველყოფას და აპლიკაციას, მაგრამ პაროლების სანდო მენეჯერს გააჩნია ყველა მართებული სტიმული სწორად მუშაობისთვის.

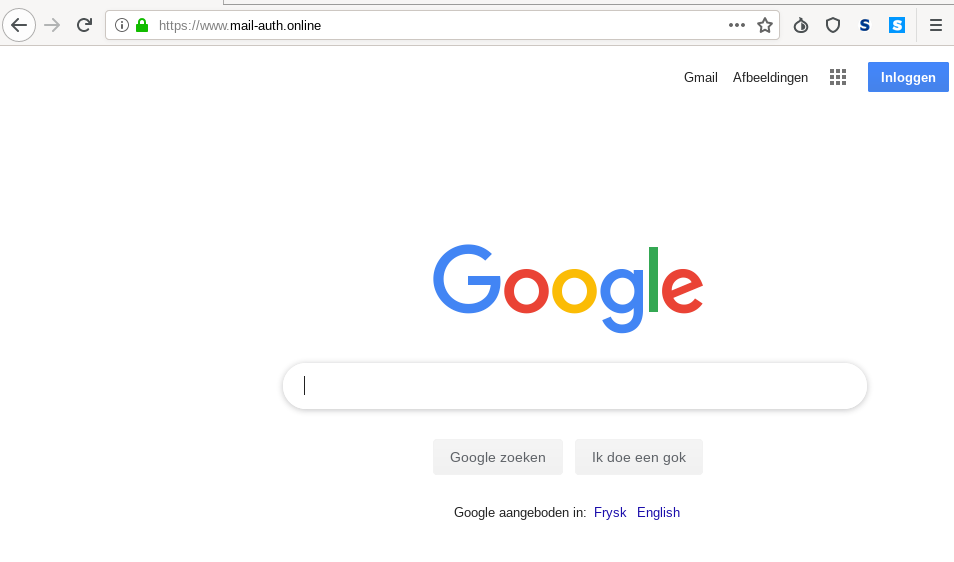

რას იტყვით პაროლების ბრაუზერში შენახვაზე?

პაროლების თქვენს ბრაუზერში შენახვა არ არის იგივე, რაც დაცული პაროლების მენეჯერის გამოყენება. ერთი სიტყვით, დაუშვებელია პაროლების მენეჯერად Chrome-ის, Firefox-ის, Safari-ს თუ ნებისმიერი სხვა ბრაუზერის გამოყენება. მიუხედავად იმისა, რომ ეს, რა თქმა უნდა, უკეთესია, ვიდრე მათი ქაღალდზე ან კომპიუტერულ ცხრილში ჩაწერა, თქვენი ვებბრაუზერის მიერ პაროლების შენახვის ფუნქცია მიუღებელია უსაფრთხოების თვალსაზრისით მიუღებელია. აღნიშნული ნაკლოვანებები ასევე გართმევთ კომფორტს, რომელიც თან სდევს კარგ პაროლების მენეჯერს. კომფორტის დანაკარგი ამაღლებს ალბათობას, რომ ხალხი თქვენს ორგანიზაციაში განაგრძობს სუსტი პაროლების შედგენის და გაზიარების პრაქტიკას.

მაგალითად, განსხვავებით სპეციალური პაროლების მენეჯერებისაგან, ბრაუზერების საკუთარი „ამ პაროლის შენახვის“ ან „ამ პაროლის დამახსოვრების“ ფუნქციები არ უზრუნველყოფს მარტივ მობილურ თავსებადობას, მუშაობას სხვა ბრაუზერებში და კარგი პაროლის გენერაციას და კონტროლის ინსტრუმენტებს. ხსენებული ფუნქციები წარმოადგენს სპეციალური პაროლების მენეჯერის მნიშვნელოვან შემადგენელ ნაწილს, რომელიც ასე სასარგებლოა თქვენი ორგანიზაციის უსაფრთხოებისათვის. პაროლების მენეჯერი ასევე მოიცავს ორგანიზაციისათვის სპეციფიკურ ფუნქციებს (როგორიცაა პაროლის გაზიარება), რომლებიც უზრუნველყოფს არა მხოლოდ ინდივიდუალურ უსაფრთხოებას, არამედ მთელი თქვენი ორგანიზაციის უსაფრთხოებასაც.

თუ პაროლენს თქვებს ბრაუზერში ინახავდით (გამიზნულად ან უნებლიედ), ნუ დაიზარებთ, წაშალოთ ისინი.